La guerra informatica continua mentre gli hacker russi attaccano e si infiltrano in vari governi ed enti pubblici per aiutare l’invasione dell’Ucraina da parte del loro paese. Dopo più di un mese da quando la Russia ha lanciato un attacco contro l’Ucraina, le cose sono rimaste più o meno le stesse.

La guerra si sta svolgendo anche online e la rete degli hacker russi sponsorizzati dallo stato sta diventando ogni giorno più grande. Che si tratti di tentare di entrare nei sistemi per rubare informazioni riservate o qualcosa di peggio, ci sono molti obiettivi sul fronte informatico. L’aspetto della botnet russa Cyclops Blink è stato identificato di recente dalla società di software di sicurezza informatica Trend Micro in un rapporto. Questo è solo l’ultimo esempio di come tale attività sia diventata sempre più comune.

Cos’è Ciclope Blink?

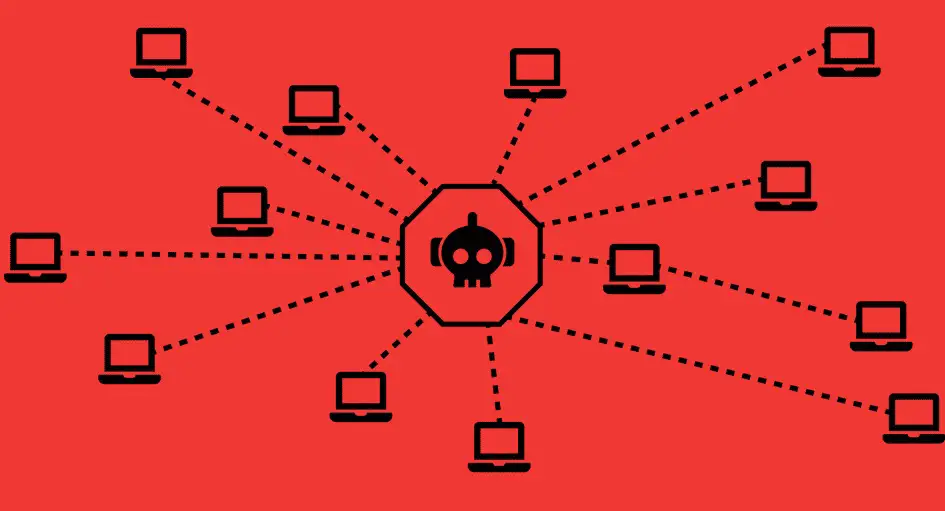

Secondo a rapporto di Trend Micro, una “botnet sponsorizzata dallo stato” nota come Cyclops Blink è operativa almeno dal 2019 ed è collegata a un gruppo chiamato Sandworm o Voodoo Bear. Il gruppo è stato collegato a un attacco del 2015 all’infrastruttura elettrica dell’Ucraina, nonché a interruzioni nella Repubblica di Georgia e alle Olimpiadi del 2018. L’hardware di sicurezza della rete Firebox sembra essere l’obiettivo di Voodoo Bear con Cyclops Blink, motivo per cui i router e i dispositivi Asus di WatchGuard vengono attaccati. Il rapporto afferma che la botnet non prende di mira “organizzazioni critiche, o quelle che hanno un valore evidente nello spionaggio economico, politico o militare”.

Qual è l’obiettivo finale degli hacker russi?

Questo non è “nessun danno, nessun fallo”, però. Il rapporto afferma che gli esperti di sicurezza ritengono che l’obiettivo principale degli hacker russi con Cyclops Blink sia quello di stabilire una base per futuri assalti a obiettivi di alto valore. Fondamentalmente, Cyclops Blink è stato creato per infettare i router e utilizzarli per rubare dati o lanciare attacchi contro altri obiettivi. Poiché potrebbero essere più facili da sfruttare a causa di aggiornamenti meno frequenti e sicurezza di basso livello o nessuna, i router Asus senza particolari connessioni militari o politiche potrebbero essere più facilmente compromessi. Il dispositivo hackerato viene utilizzato per configurare punti di accesso remoti per i server di comando e controllo. Nei termini più crudi, sequestri apparentemente casuali di dispositivi senza un apparente valore di intelligenza potrebbero indicare che questa è la preparazione per qualcosa di più grande che sta arrivando. Questo crea la spaventosa nozione di “botnet eterne”, in cui le macchine sono perennemente collegate.

Asus è stata informata degli assalti e ha dichiarato in una dichiarazione del 17 marzo in merito Pagina di avviso sulla sicurezza del prodotto che sta indagando su Ciclope Blink e sta intraprendendo azioni di riparazione. Ha offerto un elenco di controllo di sicurezza che i proprietari di rete possono utilizzare per aumentare la propria protezione, nonché un elenco di tutti i dispositivi interessati. Cyclops Blink è così pericoloso che si consiglia agli utenti che sospettano un’infezione di sostituire semplicemente i loro router perché anche un ripristino delle impostazioni di fabbrica non sarà sufficiente.