In una sorprendente rivelazione, ricercatori di sicurezza informatica di CYFIRMA hanno scoperto un’app Android dannosa denominata “Chat sicura” che è stato utilizzato dagli hacker per infiltrarsi e rubare dati sensibili dagli utenti di piattaforme di comunicazione popolari come Segnale E WhatsApp. Sospettato di essere collegato a il gruppo indiano di hacking APT “Bahamut”, questo spyware rappresenta una seria minaccia per gli individui in Asia del sud.

In questo articolo, faremo luce sul modus operandi di questa sofisticata campagna di spionaggio informatico, esponendo anche il pericoli posti agli ignari utenti.

Dettagli dell’attacco

L’app “Chat sicura” funge da Cavallo di Troia, invitare gli utenti con il pretesto di una piattaforma di chat sicura. Attraverso astute tecniche di ingegneria sociale, le vittime sono indotte a credere che stanno passando a un mezzo di comunicazione più sicuro. L’app è progettata con un’interfaccia ingannevole, che imita il aspetto di un’applicazione di chat legittima, e guida persino gli utenti attraverso un processo di registrazione apparentemente autentico, instillando un falso senso di credibilità.

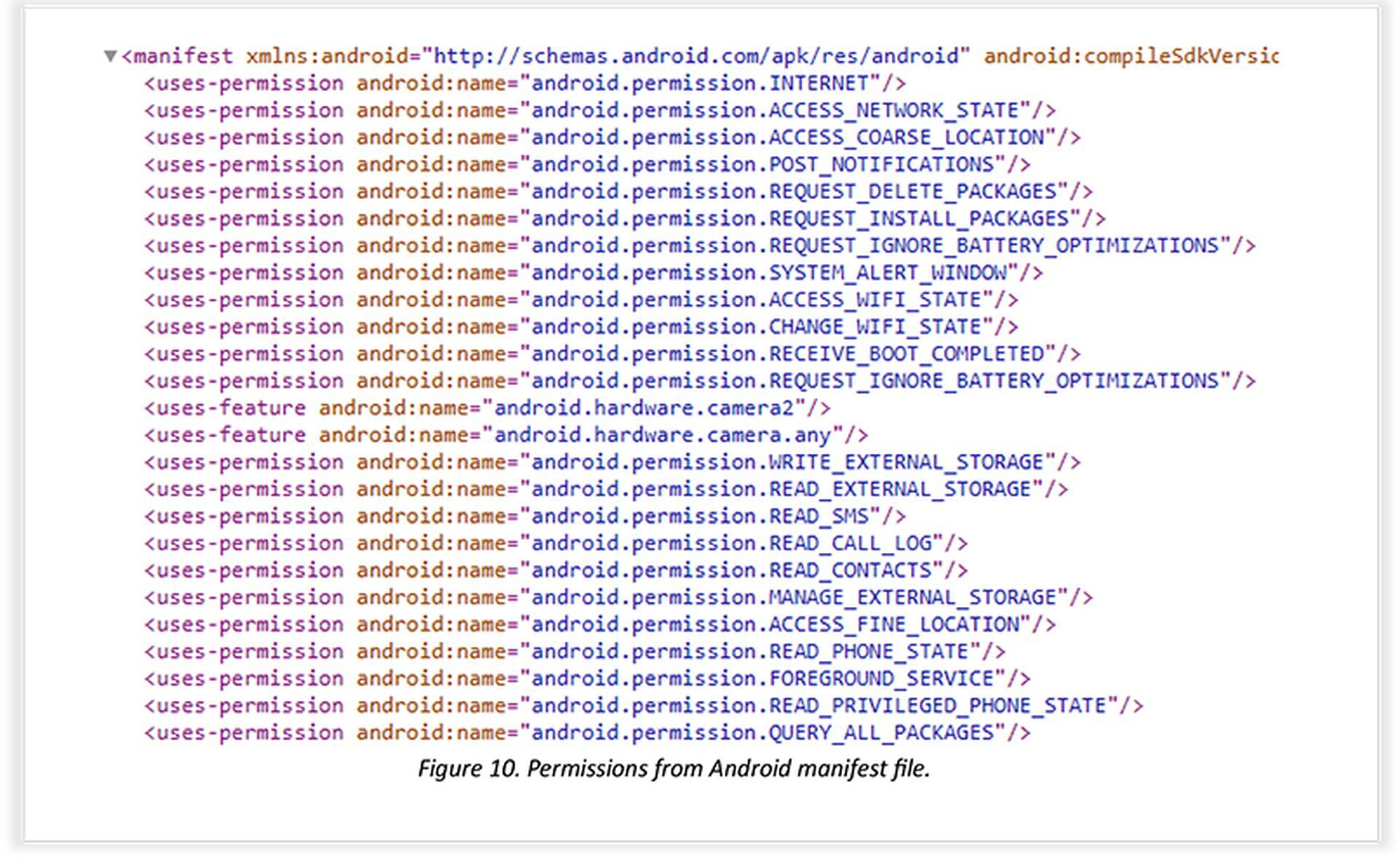

Acquisizione di autorizzazioni di livello profondo

Un passaggio cruciale nell’attacco comporta l’ottenimento delle autorizzazioni da utilizzare Servizi di accessibilità sul dispositivo della vittima. Una volta acquisite, queste autorizzazioni vengono sfruttate per concedere automaticamente allo spyware un accesso esteso ai dati sensibili, includendo il elenco dei contatti, messaggi SMS, registri delle chiamate, memoria del dispositivo esterno, E posizione GPS precisa informazione.

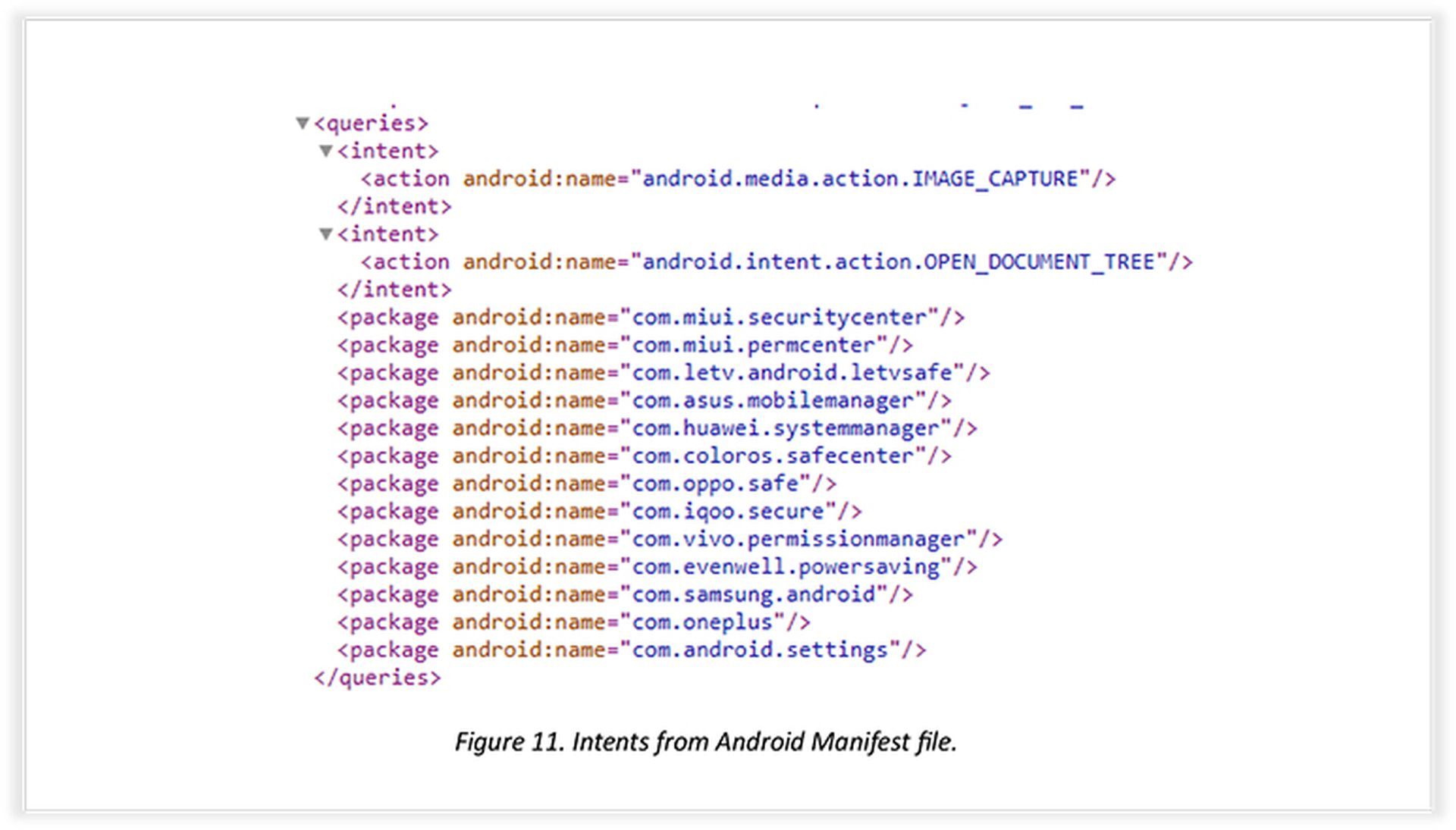

Per mascherare ulteriormente le sue intenzioni, l’app dannosa interagisce con altre applicazioni di comunicazione già installato sul dispositivo. Utilizzando intenti e autorizzazioni specifici, “Chat sicura” può ottenere l’accesso ai dati da piattaforme come Telegram, Segnale, WhatsApp, Viber, E Messaggero Facebook. Questa integrazione strategica consente allo spyware di rimanere inosservato rubando silenziosamente informazioni da utenti ignari.

Tecniche di esfiltrazione ed evasione dei dati

Un dedicato modulo di esfiltrazione dati facilita il trasferimento delle informazioni rubate dal dispositivo infetto al comando dell’attaccante E server di controllo (C2) attraverso la porta 2053. I dati rubati vengono crittografati utilizzando sofisticati algoritmi, incluso RSA, BCE, E OAEPImbottitura, che forniscono un ulteriore livello di sicurezza per gli hacker. Inoltre, gli aggressori impiegano a “letsencrypt” certificato per aggirare i tentativi di intercettazione, facendolo estremamente impegnativo per i sistemi di sicurezza per rilevare e fermare il processo di esfiltrazione.

Bahamut: gruppo di hacker sponsorizzato dallo stato?

I ricercatori di CYFIRMA affermano di aver accumulato prove convincenti che collegano il gruppo “Bahamut” ad attività associate a uno specifico governo statale in India. In particolare, il gruppo condivide sorprendenti somiglianze con il ‘Non APT’ (APT-C-35) gruppo di minaccia, anche creduto di essere sponsorizzato dallo stato. Il condiviso autorità di certificazione, metodologie di furto di dati, E ambito di destinazione tutti puntano verso una potenziale collaborazione o sovrapposizione tra i due gruppi.

Il mese scorso, anche un attacco informatico internazionale è stato percepito come sponsorizzato dallo stato quando gli hacker cinesi hanno violato il governo degli Stati Uniti utilizzando un bug del cloud Microsoft.

L’emergenza di “Chat sicura” come strumento per il furto di dati underscore la crescente sofisticazione dello spionaggio informatico campagne. Poiché gli hacker continuano a sfruttare le tattiche di ingegneria sociale e le tecniche di evasione avanzate, è imperativo che gli utenti lo facciano esercitare cautela e installa solo app da fonti attendibili. Vigilanza e l’adozione di robuste misure di sicurezza informatica sono essenziali per salvaguardare i dati personali ed evitare di cadere vittima di tali attacchi insidiosi. Consapevolezza pubblica, collaborazione tra ricercatori di sicurezza, E pronta azione da parte delle aziende tecnologiche rimangono vitali nella battaglia in corso contro le minacce informatiche.

Credito immagine in primo piano: Joan Gamell/Unsplash