A causa di un bug nell’app Synapse, un mouse Razer può far sì che chiunque disponga delle autorizzazioni di amministratore in Windows. La sicurezza di Windows è sempre stata uno dei cavalli di battaglia di chi sostiene che il sistema non sia sicuro come dovrebbe, e la verità è che hanno ragione con notizie come questa, riguardo un bug che permette di ottenere i permessi di amministratore durante l’installazione del driver di un mouse wireless Razer.

Una nuova vulnerabilità che non richiede di fare clic su un file sospetto o di installare un programma da fonti non ufficiali. Una violazione che mette a rischio la sicurezza dei computer e sebbene, per sfruttarla, l’attaccante debba avere accesso fisico al computer, mostra comunque che Microsoft ha ancora molto lavoro da fare per migliorare la sicurezza del suo sistema.

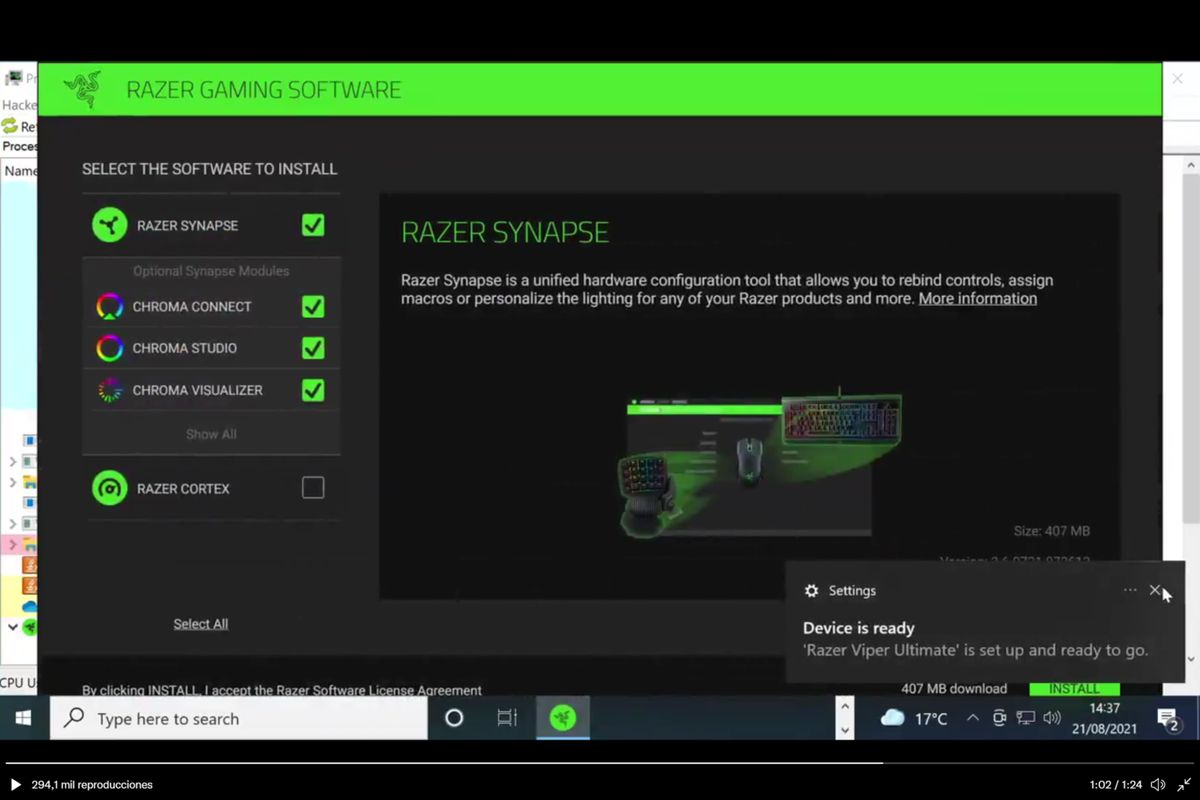

E in questo caso, il problema sorge quando si installano i driver per un mouse wireless Razer tramite l’applicazione Synapse. Questo è lo strumento che permette di configurare tutti i parametri oltre che di personalizzare funzioni e controlli per facilitare l’utilizzo, ad esempio, di un mouse e che beneficia del sistema “Plug and Play” che facilita la connessione dei dispositivi semplicemente “ collegandoli” al PC.

L’applicazione Synapse viene eseguita automaticamente quando è collegato un mouse Razer. Utilizzando il file RazerInstaller.exe viene effettuata una normale installazione, che però permette anche all’utente di aprire una finestra di Explorer per scegliere dove installare i driver. Ed è qui che inizia il problema, poiché l’utente può aprire PowerShell e accedere a quasi tutte le funzioni del computer.

Hai bisogno di un amministratore locale e hai accesso fisico?

– Collega un mouse Razer (o il dongle)

– Windows Update scaricherà ed eseguirà RazerInstaller come SYSTEM

– Abuso Explorer con privilegi elevati per aprire Powershell con Maiusc+clic destroHo provato a contattare @Razer, ma nessuna risposta. Quindi ecco un omaggio pic.twitter.com/xDkl87RCmz

— jonhat (@j0nh4t) 21 agosto 2021

La vulnerabilità è stata scoperta e pubblicata su Twitter dall’utente @ j0nh4t, che ha deciso di rendere pubblica l’esistenza di questa violazione della sicurezza dopo aver contattato Razer e non aver ricevuto alcuna risposta in un primo momento. A seguito di questo articolo, Razer ha pubblicato una dichiarazione, affermando che stanno lavorando su modifiche all’applicazione per limitare questo caso d’uso.

La dichiarazione afferma: “Siamo venuti a conoscenza di una situazione in cui il nostro software, in un caso d’uso molto specifico, fornisce all’utente un accesso più ampio al proprio computer durante il processo di installazione. Abbiamo esaminato il problema e stiamo attualmente apportando modifiche all’applicazione di installazione per limitare questo caso d’uso e rilasceremo a breve una versione aggiornata. L’uso del nostro software (inclusa l’applicazione di installazione) non fornisce l’accesso non autorizzato al computer da parte di terzi.”

Lo sfruttamento di questo bug richiede sia un mouse Razer che l’accesso personale al computer, due limiti che riducono al minimo l’impatto della violazione ma potrebbero farci pensare a quanti di questi bug possono influenzare altri dispositivi “Plug & Play”.