Zoom è ancora una volta criticato per gravi vulnerabilità di sicurezza. Per prima cosa, gli hacker sono stati di recente in grado di dirottare account Windows tramite Zoom, ora sembra che la maggior parte delle persone abbia una videoconferenza senza password che non è sicura.

Lo strumento di videoconferenza Zoom ha acquisito un’enorme popolarità dall’inizio dell’epidemia di coronacrisis. Allo stesso tempo, sono aumentati gli attacchi dei criminali informatici e le critiche dei protezionisti dei dati. Di conseguenza, il capo di Zoom Eric Yuan ha dichiarato mercoledì che la società si concentrerà su patch di sicurezza e correzioni di bug nei prossimi mesi. Lo sviluppo di nuove funzioni per l’app è in sospeso per ora. Due attuali lacune di sicurezza mostrano quanto sia importante questo.

Lo zoom gap ha consentito l’accesso ai dati sensibili

In una vulnerabilità, si dice che gli hacker abbiano avuto l’opportunità di accedere a dati sensibili ed e-mail fino a quando il divario non è stato colmato mercoledì. L’esperto di sicurezza informatica Matthew Hickey in precedenza aveva affermato di essere riuscito a intercettare il nome utente e la password di Windows di un utente Zoom. Era stato in grado di trasferirlo a un server che controllava senza essere notato. L’attacco è stato abbastanza facile da eseguire, ha detto Hickey.

Hickey, che lavora per la società IT Hacker House, è stato in grado di replicare questo attacco entro 30 minuti. Gli utenti che avevano computer aziendali erano particolarmente a rischio.

La maggior parte delle persone usa Zoom per avere una videoconferenza senza password

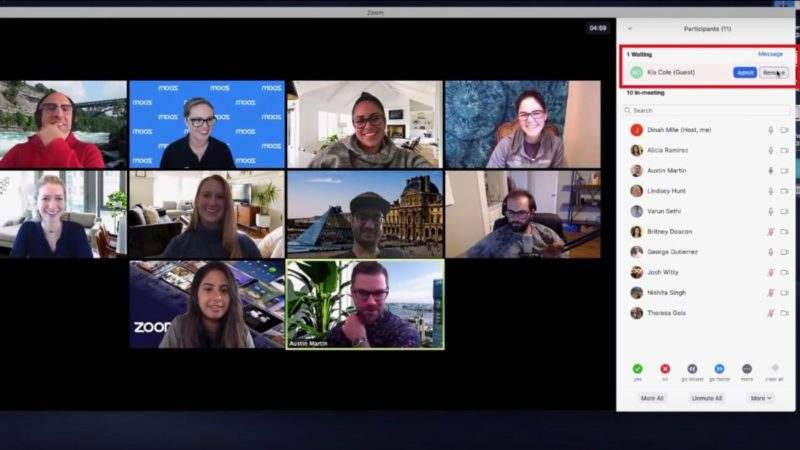

Il famoso ricercatore di sicurezza Brian Krebs segnalato un altro problema sul suo blog Krebsonsecurity. Secondo lui, il cosiddetto zoom bombing è possibile anche principalmente a causa di una protezione con password inadeguata. Il bombardamento zoom si riferisce all’ingresso indesiderato di estranei in una conferenza Zoom.

Il cercatore di riunioni automatico Zoom “zWarDial” rileva circa 100 riunioni all’ora non protette da password. Lo strumento ha anche richiesto a Zoom di verificare se il suo approccio basato sulla password predefinita potrebbe non funzionare correttamente https://t.co/dXNq6KUYb3 pic.twitter.com/h0vB1Cp9Tb

– briankrebs (@briankrebs) 2 aprile 2020

Secondo Krebs, lo strumento Z-War-Dial, in grado di rilevare le videoconferenze Zoom non protette da password, attualmente si dice che trovi circa 100 riunioni di questo tipo all’ora. Lo strumento non riesce a trovare videoconferenze Zoom protette da password. Il problema risiede da un lato negli utenti disattenti che dimenticano di proteggere la loro riunione di conseguenza. D’altra parte, sembra che ci sia anche un problema con Zoom. Perché lo strumento dovrebbe effettivamente assegnare una password automatica – in molti casi questo non sembra funzionare, secondo Krebs.